Sécuriser l’accès à son réseau depuis l’entreprise

Les données d’un réseau informatique peuvent être observées dès lors que nous avons un accès à ce réseau (avec un câble réseau ou avec une connexion Wifi). Lorsque l’on autorise un PC à se brancher sur notre réseau, on lui donne accès à l’ensemble des machines connectées à celui-ci. Et même involontairement, la machine d’une personne qui se connecte à votre réseau peut très bien être infectée de virus ou encore elle peut être en train de télécharger des fichiers illégaux en arrière plan (films ou musiques par exemple), tout en utilisant votre connexion Internet. Qui dit votre connexion, dit également que vous en êtes responsable.

Sécuriser sa connexion Wifi

Pour sécuriser sa connexion Wifi, il est recommandé d’utiliser une clé de sécurité complexe et d’utiliser un protocole de cryptage fort, appelé WPA2.

Il est également fortement recommandé de restreindre l’accès à votre connexion Wifi grâce au filtrage MAC. Chaque ordinateur (valable pour tous équipements connectés : tablette, smartphone…) est identifié sur un réseau grâce à une adresse MAC. Celle-ci est unique (un peu comme un numéro de série), elle est propre à chaque ordinateur. Grâce au filtrage MAC, vous pouvez filtrer les machines pouvant se connecter sur votre borne Wifi.

Et enfin, que vous soyez sur un réseau filaire ou Wifi, les informations que vous consultez sur Internet peuvent être interceptées. Par conséquent, lorsque vous échangez des données importantes (envoi de documents, de mot de passe, de mails, la consultation de votre site bancaire, d’achat en ligne…), assurez-vous que votre navigation Internet est cryptée. Votre navigateur Internet vous indique si votre connexion Internet est cryptée à l’aide d’un cadenas :

Contrôler l’usage de sa connexion Internet

Que ce soit pour votre réseau ou celui dédié à votre prestataire, il est important de contrôler l’usage de votre connexion Internet, en limitant certains usages, comme par exemple : les téléchargements, l’envoi de mail non désiré, la visite de certains sites Internet non appropriés… Cette limitation est assurée par un équipement physique appelé pare-feu ou firewall.

Les machines outils d’une industrie ou les réseaux type pédagogiques (dans un centre de formation par exemple) doivent être séparés du réseau administratif de l’entreprise. Leur connexion à Internet doit être limitée voire bloquée pour les machines outils.

Pour contrôler l’usage de votre connexion Internet, il est également nécessaire de mettre en place un système d’authentification et de collecte des données de navigation Internet.

Protéger son réseau de l’accès de mes prestataires ou de mes clients ?

Lorsque votre entreprise accueille des prestataires ou des clients pouvant se connecter sur votre réseau pour obtenir par exemple un accès à Internet, il est conseillé de créer un réseau dit « d’hospitalité ». Autrement dit, de créer un réseau séparé du réseau de l’entreprise et limité à certains usages.

Cas concret : lorsqu’un prestataire se connecte sur une prise réseau de l’entreprise ou sur la connexion Wifi, son PC n’est pas reconnu (soit parce que son adresse MAC n’est pas connue, soit parce qu’il n’a pas de certificat…). On peut lui donner accès uniquement à certains services : Internet, une imprimante, un dossier partagé dédié…

D’autres solutions existent :

- L’authentification 802.1x : on va identifier si l’ordinateur est autorisé à se connecter grâce au nom de l’utilisateur qui est utilisé sur celui-ci. Si l’utilisateur est reconnu, il accédera au réseau.

- Sur Windows, une fonctionnalité permet d’évaluer l’état de santé d’une machine qui souhaite se connecter sur votre réseau : NAP (Network Access Protection) : le logiciel va vérifier que le poste est à jour, qu’il est équipé d’un anti-virus par exemple… puis un bilan de santé est construit pour ensuite être présenté au serveur. Et en fonction de critères, le serveur accepte ou non qu’il se connecte sur le réseau. Par exemple, le poste est-il suffisamment à jour ? A défaut, le poste est placé en quarantaine.

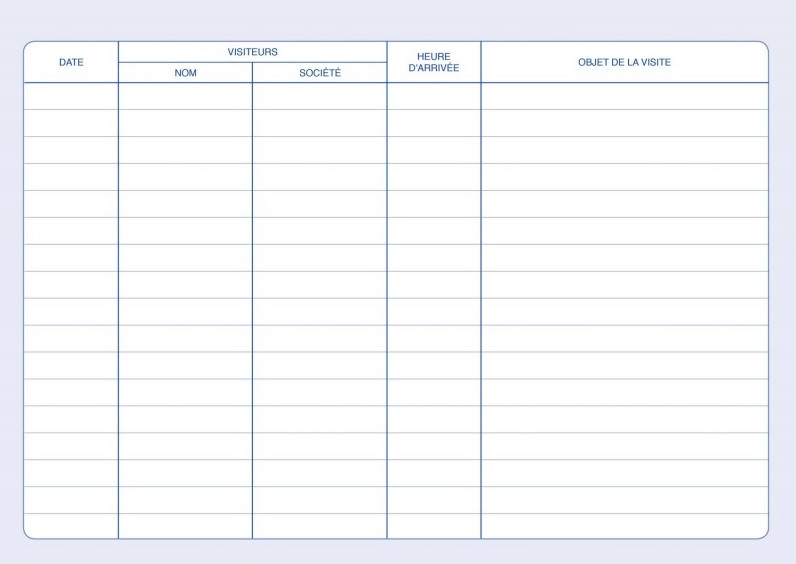

Lorsque l’on met à disposition un accès à Internet (que ce soit à ses salariés ou à ses clients ou prestataires), il est également nécessaire de suivre ces connexions, c’est-à-dire de savoir qui s’est connecté et à quelle heure, exactement comme le registre des entrées / sorties disponible à l’entrée d’une entreprise.

A noter qu’il est également obligatoire de conserver pendant 1 an l’historique de navigation de votre connexion à Internet. Cet historique doit également indiquer les utilisateurs qui se sont connectés aux différentes sites internet visités. Pour plus d’informations, rendez-vous sur la page « Se protéger de l’utilisation d’Internet par ses salariés« .

C’est tout pour protéger l’accès à son réseau ?

Il est également nécessaire de protéger l’accès à vos postes de travail, vos serveurs, aux équipements réseau comme par exemple votre box Internet. D’ailleurs celle-ci est pratiquement toujours équipée de son mot de passe d’origine connu par tous les amateurs d’informatique. Pour obtenir plus d’informations, je vous invite à consulter la rubrique « Sécuriser l’accès aux postes de travail ».