L’usurpation d’identité

L’usurpation d’identité est un cas fréquent en entreprise. Elle est facilement réalisable.

Monsieur P souhaite arrondir un peu ses fins de mois avec une activité illégale : l’usurpation d’identité. Il cible une ou plusieurs adresses mails jusqu’à trouver leur mot de passe (pour trouver un mot de passe, il utilise la technique de brut force : un logiciel essai des centaines de mot de passe par minute jusqu’à ce qu’il trouve le bon). Il tombe sur votre adresse mail et trouve son mot de passe. Il regarde un peu vos habitudes (les messages de vous recevez, ceux que vous envoyez, votre carnet d’adresses…) puis il prépare un scénario :

Ce scénario est courant. Ces attaques proviennent la plupart du temps d’un pays étranger (il est quasiment impossible de trouver l’identité du pirate).

Autres cas illustrés avec ces 2 vidéos réalistes :

Vidéos réalisées par Normandie Université (Communauté d’universités et d’établissements de Normandie) : http://www.normandie-univ.fr/. Vidéos sous licence Creatives Coomons version BY NC ND.

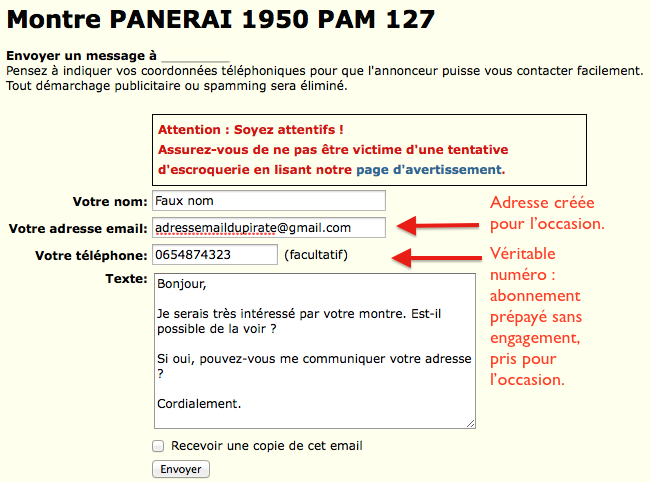

Autre cas concret, réalisable par tout le monde : sans pirater un compte mail, on peut se faire passer pour quelqu’un d’autre facilement. Exemple avec un site d’annonce en ligne. Nous pouvons utiliser l’identité de quelqu’un en renseignant un nom et une fausse adresse mail pour obtenir des informations ou faire croire des informations à quelqu’un dans un but de tromper ou de piéger :

Quelle solution mettre en place ?

- Utiliser un mot de passe complexe et unique sur vos comptes.

- Changer régulièrement votre mot de passe.

- Activer la double authentification pour l’accès à votre messagerie depuis l’extérieur.

- Dans tous les cas, restez vigilant, un de vos contacts peut avoir été piraté.

Je vous recommande de lire la page expliquant comment protéger l’accès à vos services sur Internet.